---

🎁 Aujourd'hui, c'est Noël !

Il reste 3 places pour la session de septembre de LaFormationCyber.

J'ai choisi de faire profiter les abonnés de la newsletter d'une réduction de 30 % sur l'accompagnement pour passer de zéro à Ethical Hacker. La priorité sera donnée aux premiers qui prendront rendez-vous et aux premiers inscrits, donc c'est maintenant ou jamais. Prends rendez-vous pour t'inscrire à la formation.

Pour rappel, LaFormationCyber, c'est :

- 30 heures de formation vidéo présentées par un expert, moi-même.

- Des supports PDF, des fichiers de code et des machines virtuelles.

- Un accès illimité au chat pour t'aider à passer les modules et lors de ton nouveau job.

- Des rendez-vous individuels à la demande pour approfondir des sujets qui t'intéressent.

- Rejoindre un réseau de professionnels de la cybersécurité sur qui compter et, un jour, qui espère pouvoir compter sur toi pour partager ton expertise !

Le lien pour prendre rendez-vous: Cliquez ici

Pirater un Active Directory

Souvent, les organisations qui utilisent Active Directory (AD) pensent qu'elles sont sécurisées en raison d'un programme de gestion des vulnérabilités solide et en corrigeant constamment les nouvelles menaces/vulnérabilités. Leurs analyses de vulnérabilités peuvent ressortir propres semaine après semaine, mais sont-elles vraiment sécurisées ? Si elles négligent la sécurité AD, probablement pas.

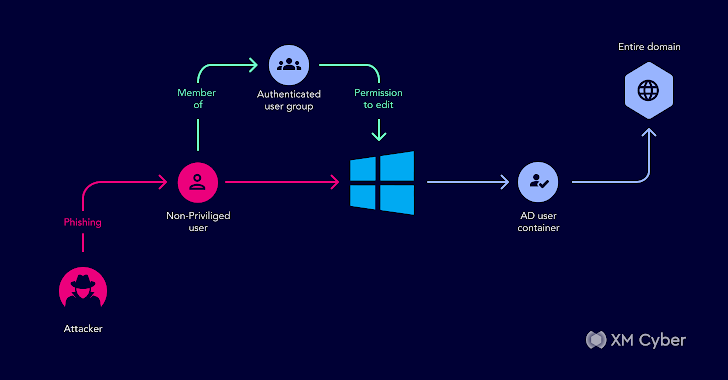

J'ai réalisé des tests de pénétration contre de nombreuses organisations où je n'ai pas pu trouver de services ou d'applications directement exploitables, mais j'ai pu obtenir un point d'ancrage dans Active Directory, prendre le contrôle du domaine (ou des domaines), et signaler au moins 10 failles à haut risque liées à AD dans leur rapport de pentest.

En tant que pentester, ignorer AD, revient généralement à laisser une vaste surface d'attaque non exploitée. De même, les organisations n'implémentant pas (ou avec une sécurité AD faible) s'exposent également à une pléthore d'attaques.

AD est un sujet vaste et peut être accablant au début. Mon conseil numéro un pour ceux qui commencent avec AD est de comprendre les composants clés fondamentaux présents dans un environnement AD et comment ils s'emboîtent.

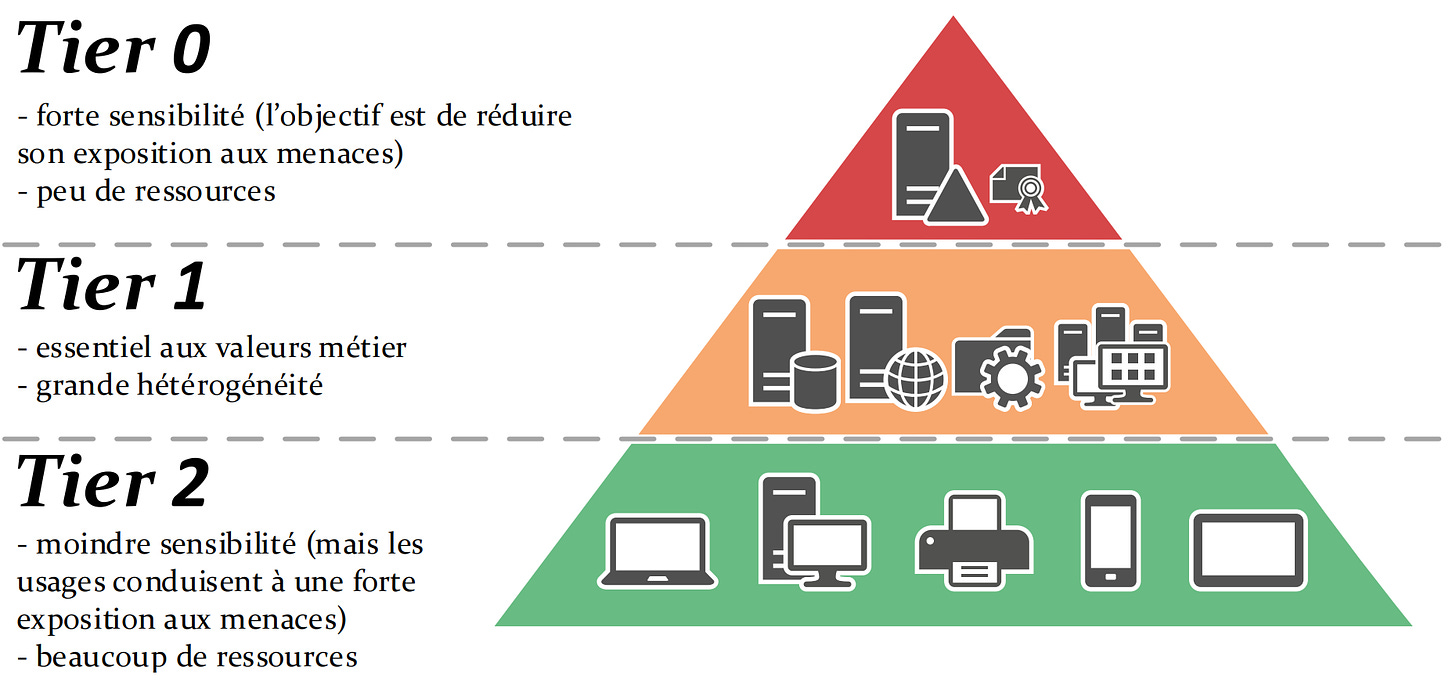

Jusqu'à ce que vous compreniez ces composants clés et puissiez vous rappeler de mémoire les plus importants à énumérer lors d'un test de pénétration (utilisateurs, groupes, ordinateurs, unités organisationnelles (OU), listes de contrôle d'accès (ACL), objets de stratégie de groupe (GPO), accès administrateur local, etc.).

Sachez que, il sera difficile de suivre n'importe quel cours de formation AD.

Ci-dessous, une liste des composants clés que nous recommandons d'apprendre en profondeur avant de plonger plus profondément dans AD et les points focaux pour l'énumération.

Si vous débutez, nous recommandons le module Introduction à Active Directory sur HackTheBox Academy ou le module ActiveDirectory Pentest de notre formation htts://laformationcyber.com

Ils vous amènerons de zéro connaissance d'AD à une compréhension décente et bien équilibrée des fondamentaux.

Il faut etre en capacité de faire une énumération des attaques Active Directory. Si vous n'êtes pas encore à l'aise avec la ligne de commande Windows aller lire un tuto sur powershell.

Chaque objet dans Active Directory a un ensemble d'attributs associés utilisés pour définir ses caractéristiques. Un objet ordinateur contient des attributs tels que le nom d'hôte et le nom DNS.

Tous les attributs dans AD ont un nom LDAP associé pouvant être utilisé lors des requêtes LDAP, comme displayName pour le nom complet et givenName pour le prénom.

Le schéma Active Directory est essentiellement le plan directeur de tout environnement d'entreprise. Il définit les types d'objets pouvant exister dans la base de données AD et leurs attributs associés. Il liste les définitions correspondant aux objets AD et contient des informations sur chaque objet. Par exemple, les utilisateurs dans AD appartiennent à la classe "utilisateur" et les objets ordinateurs à "ordinateur", etc.

Chaque objet a ses propres informations (certaines obligatoires à définir et d'autres optionnelles) stockées dans les attributs. Lorsqu'un objet est créé à partir d'une classe, cela s'appelle une instanciation, et un objet créé à partir d'une classe spécifique est appelé une instance de cette classe. Par exemple, si nous prenons un ordinateur nommé RDS01. Cet objet ordinateur est une instance de la classe "ordinateur" dans AD.

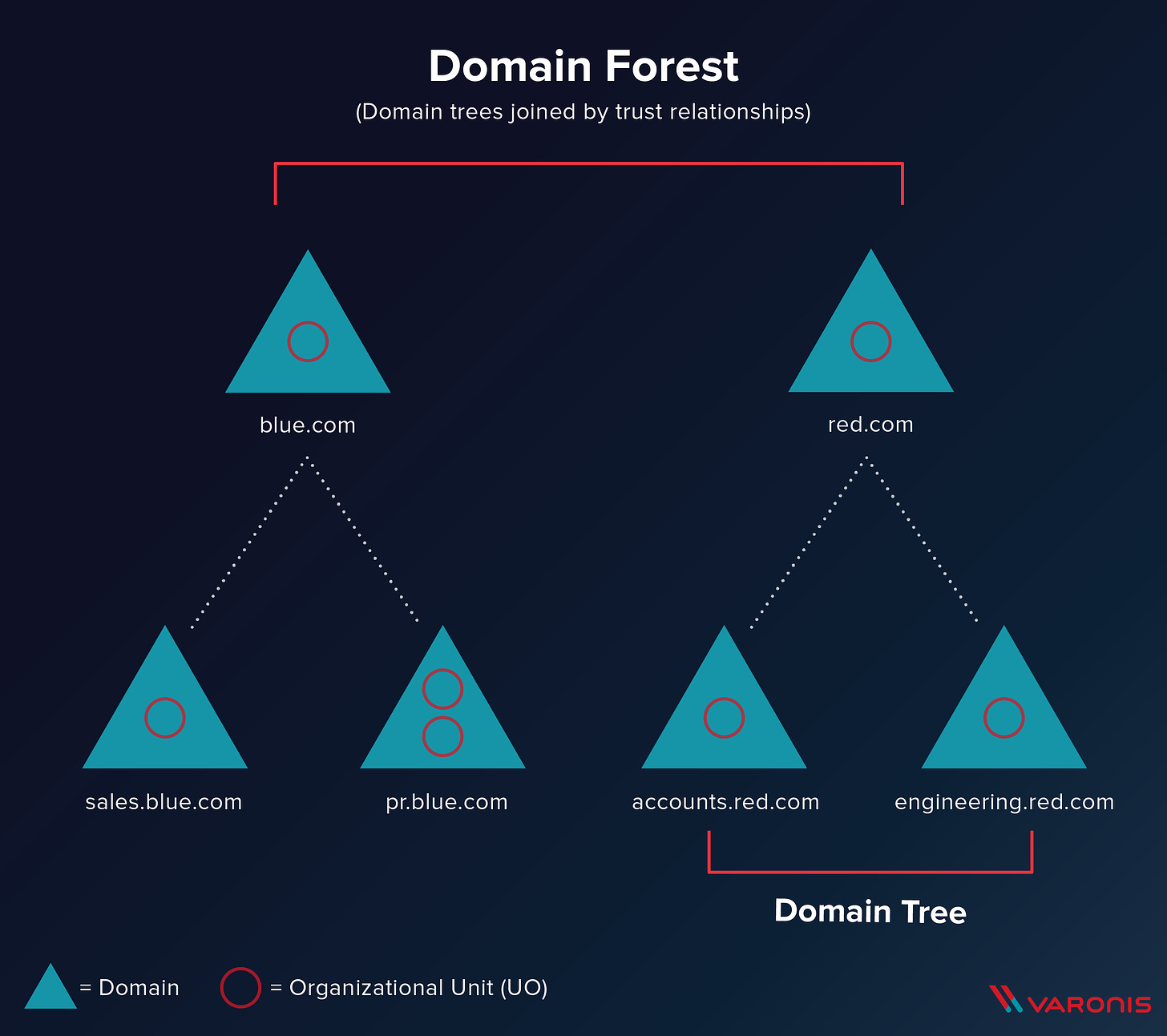

Un domaine est un groupe logique d'objets tels que des ordinateurs, des utilisateurs, des OU, des groupes, etc. Nous pouvons considérer chaque domaine comme une ville différente au sein d'un état ou d'un pays. Les domaines peuvent fonctionner de manière totalement indépendante les uns des autres ou être connectés via des relations de confiance.

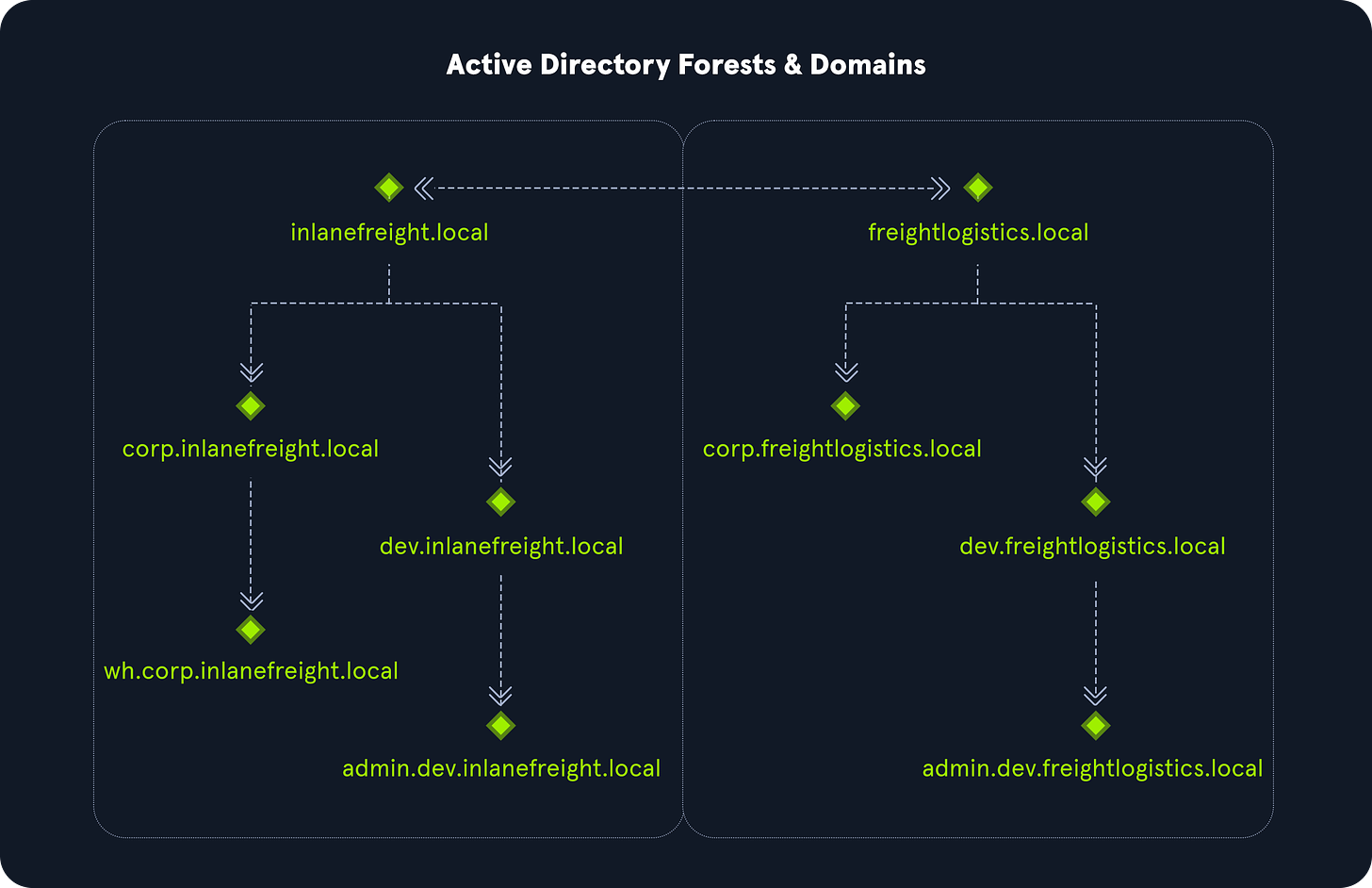

Une forêt est une collection de domaines Active Directory. C'est le conteneur le plus haut et contient tous les objets AD, y compris mais non limité à, les domaines, les utilisateurs, les groupes, les ordinateurs et les objets de stratégie de groupe (GPO). Une forêt peut contenir un ou plusieurs domaines et être considérée comme un état aux États-Unis ou un pays au sein de l'UE. Chaque forêt fonctionne de manière indépendante mais peut avoir diverses relations de confiance avec d'autres forêts.

Un arbre est une collection de domaines Active Directory qui commence par un seul domaine racine. Une forêt est une collection d'arbres AD. Chaque domaine dans un arbre partage une frontière avec les autres domaines. Une relation de confiance parent-enfant se forme lorsqu'un domaine est ajouté sous un autre domaine dans un arbre. Deux arbres dans la même forêt ne peuvent pas partager un nom (namespace).

Supposons que nous ayons deux arbres dans une forêt AD : inlanefreight.local et ilfreight.local. Un domaine enfant du premier serait corp.inlanefreight.local tandis qu'un domaine enfant du second pourrait être corp.ilfreight.local. Tous les domaines dans un arbre partagent un catalogue global commun contenant toutes les informations sur les objets appartenant à l'arbre.

Les objets conteneur contiennent d'autres objets et ont une place définie dans la hiérarchie de l'arborescence du répertoire.

Les objets feuille ne contiennent pas d'autres objets et se trouvent à la fin de la hiérarchie de l'arborescence.

Il existe une pléthore d'outils pour l'énumération et l'attaque des environnements Active Directory, à la fois depuis une machine de test Linux et Windows. Voici une liste de ce que je considère comme les dix outils nécessaires à avoir sur une machine de test Linux et cinq autres à avoir prêts une fois que j'ai accès à un hôte Windows dans l'environnement.

Il existe de nombreux autres outils (une liste exhaustive peut être consultée dans le module Énumération et Attaques Active Directory) que nous pouvons utiliser en fonction de ce que nous rencontrons lors de l'évaluation, mais cette liste est ce que j'utilise lors de presque toutes les missions de test de pénétration axées sur Active Directory du début à la fin.

Kit de base pour machine Linux :

BloodHound.py & BloodHound GUI - Outil pour l'énumération Active Directory et la création de représentations graphiques des chemins d'attaque possibles. Consultez le module BloodHound Active Directory pour en savoir plus sur ces outils.

Impacket Toolkit - Divers scripts pour interagir avec Active Directory, de l'énumération aux attaques en passant par l'accès à distance et tout le reste.

Kerbrute - Outil pour énumérer les noms d'utilisateur Active Directory valides et effectuer des attaques de pulvérisation de mots de passe.

Responder/Pretender - Outils pour réaliser des attaques de poisoning contre divers protocoles réseau afin de recueillir des hachages de mots de passe pour des attaques de relay

Le pentest d’active directory peut etre un travail à part entière. mais surtout ne pas etre ignoré.

Dans la prochaine newsletter, tu en apprendras plus sur le pentest en lui-même, son cadre légal et les pièges dans lesquels ne pas tomber si tu ne veux pas passer les 10 prochaines années derrière les barreaux.

À la semaine prochaine, Neo.

Tu aimerais te former à la cybersécurité pour devenir un hacker éthique ou le Cybersecurity Champion de ton équipe ?

Rejoins ma formation spécialisée en hacking en cliquant ici.