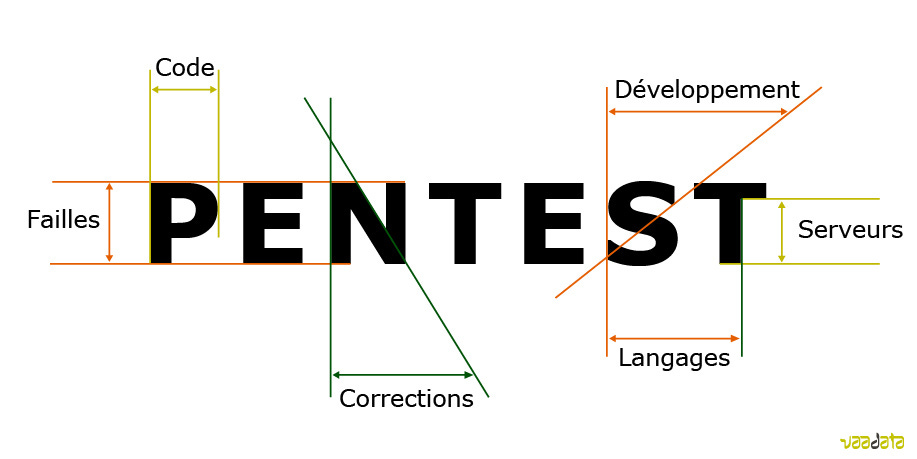

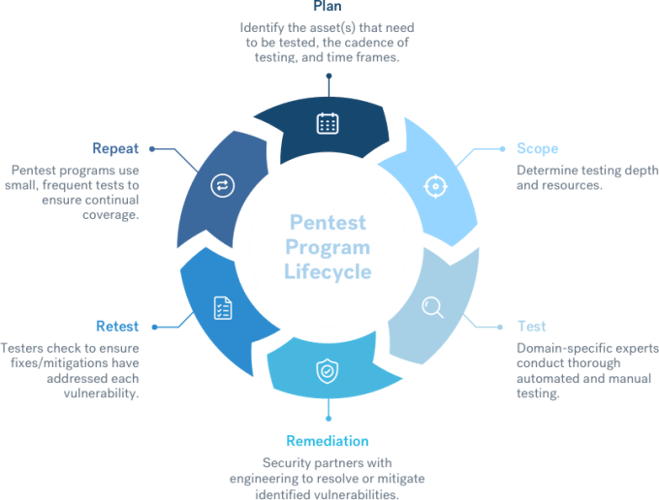

Le pentesting, ou test d'intrusion, est une pratique courante dans le domaine de la sécurité informatique. Son objectif est d'aider les entreprises à auditer leurs systèmes pour découvrir les failles avant que des acteurs malveillants ne les exploitent. Il s'agit de simuler des attaques réelles pour identifier et exploiter les vulnérabilités d'un système afin de renforcer sa sécurité. Ce processus, bien que complexe, suit des étapes rigoureuses : la reconnaissance, l'analyse, l'exploitation, et enfin la rédaction du rapport. Chaque étape est déterminante et peut nécessiter de revenir à l'étape précédente en cas de découverte d'une nouvelle surface d'attaque.

La réussite d'un pentest repose sur une planification minutieuse, une documentation précise, et une communication efficace avec le client.

1. Reconnaissance et Exploration

La première étape d'un pentest est la reconnaissance, aussi appelée exploration. Cette phase consiste à collecter un maximum d'informations sur la cible. L'objectif est de comprendre l'environnement dans lequel vous allez opérer, de déterminer les points d'entrée potentiels, et de définir les cibles les plus vulnérables.

Techniques de Reconnaissance

Reconnaissance passive : Cette approche se fait sans interagir directement avec la cible. Elle inclut la collecte d'informations publiques via des recherches sur Internet, les réseaux sociaux, les bases de données WHOIS, ou les moteurs de recherche spécialisés comme Shodan. Cette méthode minimise les risques de détection par la cible.

Reconnaissance active : Cette méthode implique des interactions directes avec les systèmes cibles, comme l'utilisation de scanners de ports, des tests de services exposés, ou encore l'envoi de requêtes pour identifier les versions des logiciels en place. Cette technique est plus risquée car elle peut être détectée par les systèmes de surveillance de la cible.

2. Analyse des Informations

Après avoir collecté les données, l'étape suivante est l'analyse. Il s'agit de passer en revue les informations pour identifier les vulnérabilités exploitables. Cette phase requiert une grande expertise, car elle consiste à filtrer et interpréter les données, parfois en très grande quantité, pour repérer les failles qui pourraient permettre une intrusion.

Exemples d’Analyse :

Analyse des ports ouverts : Identifier les services associés aux ports ouverts pour détecter des versions obsolètes ou mal configurées.

Analyse des failles de sécurité connues : En croisant les versions des logiciels utilisés avec des bases de données de vulnérabilités (comme CVE), on peut identifier des failles exploitables.

Cartographie réseau : Comprendre la topologie du réseau pour identifier les chemins potentiels vers des cibles de haute valeur.

3. Exploitation

L’exploitation est l’étape où les informations collectées sont mises à profit pour lancer des attaques sur les failles identifiées. C’est ici que le pentest se transforme en une véritable simulation d’attaque.

Techniques d’Exploitation :

Exploitation des vulnérabilités logicielles : Utiliser des outils comme Metasploit pour exploiter des vulnérabilités spécifiques et obtenir un accès non autorisé aux systèmes cibles. Attention, utiliser des exploits existants trouvés sur des forums ou GitHub peut être risqué, car ils peuvent être détectés facilement et représenter un danger pour la stabilité du système testé.

Attaques par élévation de privilèges : Une fois un accès initial obtenu, des attaques visant à escalader les privilèges permettent de passer d’un utilisateur de bas niveau à un administrateur.

Mouvement latéral : Après avoir compromis un système, l'attaquant cherche à se déplacer latéralement pour atteindre d'autres systèmes au sein du réseau de la cible.

4. Rédaction du Rapport

Le rapport est l'une des parties les plus importantes du pentest. Il doit être rédigé avec soin pour fournir au client une vue complète des découvertes, des vulnérabilités exploitées, et des recommandations pour corriger ces failles.

Contenu du Rapport :

Résumé exécutif : Une vue d'ensemble des découvertes, destinée aux décideurs non techniques.

Détails techniques : Une description exhaustive des failles découvertes, des méthodes utilisées pour les exploiter, et des preuves à l'appui (comme des captures d'écran ou des logs).

Recommandations : Des conseils précis pour corriger les failles découvertes et renforcer la sécurité de manière générale.

Une fois les failles découvertes, exploitées et documentées, si l'on découvre une nouvelle surface d'attaque via un mouvement latéral ou une élévation de privilèges, il est nécessaire de revenir à l'étape 1, l'exploration, pour rechercher d'autres vulnérabilités à analyser, puis les exploiter et les documenter. Ce processus peut se répéter jusqu'au dernier jour du pentest.

En général, la documentation est un processus continu tout au long du pentest, mais c'est au cours du deuxième jour que le rapport commence à être étoffé avec des captures d'écran prises pendant le test, le calcul des scores CVSS, et une rédaction plus complète, incluant les techniques de mitigation à conseiller ou les solutions que le client devra appliquer en fonction du rapport.

D’autres methodologies existent =>

1. OWASP Testing Guide

Description : L'OWASP (Open Web Application Security Project) Testing Guide est une méthodologie focalisée sur la sécurité des applications web. Elle propose une liste exhaustive de tests à réaliser pour identifier les vulnérabilités dans les applications web, telles que les injections SQL, les failles XSS, et les erreurs de configuration.

Application : Principalement utilisée pour les tests d'applications web.

2. PTES (Penetration Testing Execution Standard)

Description : Le PTES propose un cadre global pour les tests d'intrusion, couvrant toutes les phases du pentest, depuis la pré-engagement jusqu'à la rédaction du rapport. Il est conçu pour être adaptable à différents types d'environnements et de tests.

Phases clés : Pré-engagement, collecte d'informations, modélisation des menaces, analyse des vulnérabilités, exploitation, post-exploitation, et rapport.

3. NIST SP 800-115

Description : La norme NIST SP 800-115, publiée par le National Institute of Standards and Technology (NIST), fournit un guide pour la planification et l'exécution des tests de sécurité technique, y compris les tests d'intrusion. Elle est largement utilisée dans les environnements gouvernementaux et les entreprises suivant des normes de sécurité strictes.

Phases clés : Planification, découverte, analyse, exploitation, rapport.

Et bien d’autres méthodologies existent, elles sont toutes décrites dans LaFormationCyber.

L'Importance de la Documentation et des Préparatifs

La documentation est cruciale durant toutes les étapes d'un pentest. Garder une trace précise de ce que vous faites est essentiel pour plusieurs raisons :

Récupération en cas d'incident : Si une action endommage un service ou une application, avoir des traces précises permet de diagnostiquer rapidement le problème et d'aider les équipes techniques à restaurer le service.

Preuve de conformité : Dans le cadre légal et contractuel, pouvoir démontrer les actions entreprises et leurs résultats est crucial pour protéger à la fois le pentester et le client.

Crédibilité : Une documentation soignée évite de passer pour un apprenti sorcier, ce qui pourrait décrédibiliser à la fois vous et votre entreprise.

La Définition du Périmètre et l'Importance d'un Contrat Solide

Avant de commencer un pentest, il est impératif de définir clairement le périmètre d'intervention. Cela inclut un intervalle temporel précis pour le pentest, avec des jours et heures spécifiques. Le périmètre détermine les systèmes qui seront testés, les techniques autorisées, et les conditions spécifiques à respecter.

Un contrat bien rédigé protège toutes les parties impliquées. Il doit inclure :

Le périmètre d'action : Ce qui est inclus et exclu du test.

Les responsabilités : Définir clairement les responsabilités du pentester, du client, et de toute autre partie impliquée.

Les clauses de confidentialité : Garantir que les informations découvertes lors du pentest ne seront pas divulguées à des tiers.

Les contacts d'urgence : Avoir un contact joignable en permanence, surtout dans le cadre d'une red team, est crucial pour éviter des incidents comme celui où des membres d'une équipe de red team, lors d'une intrusion physique, se sont fait arrêter par la police un vendredi soir. Le contact désigné n'a pas répondu, et ils ont passé tout le week-end en garde à vue, finissant par être condamnés à un an de prison. Ce genre de situation peut être évité avec un contrat bien ficelé et des communications fluides.

Il est essentiel de tester le contact d'urgence avant de commencer le pentest pour s'assurer qu'il est effectivement joignable.

Préservation des Données et Recommandations Post-Pentest

Avant de débuter un pentest, il est recommandé de réinitialiser la machine qui servira pour "pirater" et s'assurer qu'il n'y a pas de résidus d'anciennes analyses qui pourraient biaiser les résultats. De plus, il est prudent de conserver une copie du système jusqu'à un mois après la fin du pentest. Cela permet de réexaminer les systèmes si des problèmes surgissent après coup.

La Confidentialité des Informations

Enfin, il est impératif de respecter la confidentialité des informations découvertes lors du pentest. Toutes les données collectées, les vulnérabilités identifiées, et les détails des exploits ne doivent jamais être partagés avec des tiers. Seul le client, ou les personnes spécifiquement désignées dans le contrat, doivent être informés des résultats du pentest.

Anecdote : Quand la Red Team Frôle la Catastrophe

Lors d’un test d’intrusion physique, une équipe de red team devait pénétrer dans les locaux d’une entreprise pour évaluer la sécurité de ses installations physiques. Tout se déroulait comme prévu jusqu’au vendredi soir, lorsque la sécurité de l'entreprise a alerté la police locale en voyant des "intrus" pénétrer dans le bâtiment. Les membres de la red team ont été arrêtés et emmenés en garde à vue. Malheureusement, le contact d’urgence désigné dans le contrat n’a pas répondu aux appels. Résultat : les membres de la red team ont passé tout le week-end en détention, et malgré leurs explications, ils ont fini par être condamnés à un an de prison pour intrusion non autorisée. Cet incident aurait pu être évité avec un contrat solide et un contact d’urgence fiable.

Les Différents Types de Pentest : White Box, Black Box, et Grey Box

Le pentest peut être réalisé sous différentes configurations, qui dépendent du niveau d'information fourni au pentester avant le début de l'opération.

White Box : Dans cette approche, le pentester dispose de toutes les informations sur le système cible, y compris les codes sources, les configurations réseau, et les accès administratifs. Cette méthode est utilisée pour tester en profondeur la sécurité d’un système, en analysant chaque composant dans les moindres détails. L'avantage est de pouvoir identifier un maximum de vulnérabilités, mais cela nécessite également une grande quantité de données à traiter et une collaboration étroite avec les équipes internes.

Black Box : Contrairement au White Box, le pentester ne dispose d'aucune information préalable sur le système cible. Il simule une attaque externe réelle, où l'attaquant n'a aucune connaissance des systèmes internes. Cette approche est souvent utilisée pour tester la résilience d'une entreprise face à une attaque venant de l'extérieur, mais elle peut ne pas identifier toutes les vulnérabilités internes.

Grey Box : Le Grey Box est une approche intermédiaire, où le pentester dispose de certaines informations, comme des accès limités ou des schémas réseau, mais pas autant que dans un test White Box. Cette méthode permet d’évaluer les vulnérabilités de manière plus réaliste tout en conservant une certaine efficacité dans l’identification des failles internes.

Conclusion

Le pentest est une discipline complexe qui nécessite non seulement des compétences techniques pointues, mais aussi une rigueur dans la documentation et la communication. Chaque étape, de la reconnaissance à la rédaction du rapport, doit être réalisée avec soin pour garantir la sécurité et la satisfaction du client. Le respect des bonnes pratiques, la définition d'un cadre contractuel solide, et la confidentialité sont des piliers essentiels pour mener à bien un test d'intrusion.

En suivant ces principes, vous vous assurez non seulement de fournir un service de qualité, mais aussi de protéger votre entreprise et votre client contre les risques juridiques et opérationnels.

Dans LaFormationCyber, vous découvrirez une mine d'informations bien plus riche que ce que cette newsletter peut offrir.

Vous y trouverez des exemples de rapports professionnels détaillés, des conseils pour ajouter des éléments de confidentialité dans vos rapports, notamment pour les captures d'écran, ainsi que des modèles de contrats de pentest clés en main, personnalisables pour chaque client, garantissant une protection optimale pour le pentester.

De plus, nous partagerons des conseils sur les cabinets d'avocats spécialisés à consulter pour établir des contrats solides pour des tests d'intrusion plus conséquents ou récurrents, ainsi que pour auditer ces contrats afin de vous assurer d'une couverture juridique complète.

Dans la prochaine newsletter, tu en apprendras plus sur le comment on attaque une IA de type GPT. Accroche-toi bien pour la prochaine !

À la semaine prochaine, Neo.

Tu aimerais te former à la cybersécurité pour devenir un hacker éthique ou le Cybersecurity Champion de ton équipe ?

Rejoins ma formation spécialisée en hacking en cliquant ici.