Découvre ton environnement avec Nmap

En infosec, sur les machines, les réseaux et les fichiers, chaque bit et chaque octet peuvent dissimuler des secrets.

Nmap est un ami ; il t’aide à dévoiler l’invisible. Mais il peut aussi être un ennemi si tu ne le comprends pas, et révéler ta position.

Scans et détections, chaque commande est une clé pour analyser des systèmes d'information.

Quelques commandes de base. Les autres, je les garde au chaud pour un prochain post sinon tu ne vas pas retenir grand-chose tellement il y en a!

nmap -A

Ou comment te griller et être détecté sur le réseau. Avec ça, tu seras blacklisté directement par n’importe quel firewall ou WAF, oublie.

nmap -PS

Ça fait un ping et ça scanne les ports 80 et 443, soit, les ports HTTP et HTTPS. C’est un peu plus discret, mais ça reste un scan.

nmap -sS

On oublie.

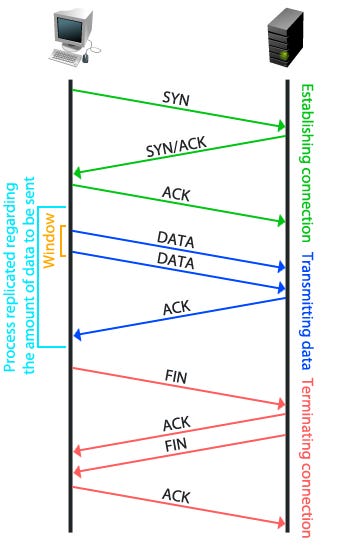

Pourquoi on oublie ? Si tu ne sais pas comment fonctionne TCP, petit rappel :

Quand tu fais une requête HTTP ou HTTPS, ça passe par le port 80 ou 443, c'est le port de destination.

HTTP est un protocole encapsulé dans TCP, donc il faut d’abord établir une connexion TCP avant de pouvoir envoyer une requête HTTP.

En vert, c’est la négociation pour commencer la communication, et c’est que du TCP

En bleu, c’est la communication de donné, tous les paquets HTTP seront dans les requêtes DATA encapsulés dans des paquets TCP.

En rouge, c’est la négociation pour stopper proprement la communication, c’est comme ça que fonctionne un navigateur pour parler avec un serveur web, ils restent polis.

Donc, nmap -sS, tu fais uniquement la requête SYN, ce qui est peu habituel, donc tu risques d’être grillé.

nmap -sT

Ça, c’est déjà mieux ; tu utilises la librairie de ton système pour faire des scans, ce qui rend Nmap moins détectable.

nmap -sV

Pour tenter de récupérer les versions des services exposés, c’est un peu plus discret, mais ça reste un scan. Avec ça, si les versions sont obsolètes, tu peux aller chercher des CVE pour les outils et versions correspondantes, et si tu as de la chance, une payload sera prête à l’emploi. Sinon, il faudra lire le rapport de la vulnérabilité et construire l’exploit toi-même.

nmap -O

Pour la détection des OS, ce n’est pas très précis, autant éviter et utiliser d’autres options.

nmap -p-

Ça scanne tous les ports, il y en a 65536. Et si tu le fais sans option de temps ou dans l’ordre, autant envoyer un mail pour dire que tu fais un scan.

nmap -T0

Paranoïde - Très lent et discret. Utilisé pour éviter la détection par les systèmes de détection d'intrusion (IDS). Peut-être très lent et générer beaucoup de bruit réseau.

nmap -T1

Sneaky - Lent. Plus discret mais toujours relativement lent. Adapté pour des scans dans des environnements où la discrétion est cruciale.

nmap -T2

Gentil - Modérément lent. Réduis la vitesse du scan pour minimiser l'impact sur le réseau cible.

nmap -T3

Normal - Vitesse normale. C’est le réglage par défaut si aucune option de timing n’est spécifiée.

nmap -T4

Agressive - Plus rapide. Utilise une approche plus agressive qui peut contourner les pare-feu et les IDS, mais est plus susceptible d’attirer l’attention.

nmap -T5

Insane - Très rapide et très agressif. Les réseaux et les cibles peuvent être surchargés par cette action, qui est généralement repérée rapidement par les systèmes de sécurité.

nmap -sU

Scan UDP – Lent mais nécessaire, il explore les profondeurs des services UDP comme DNS et DHCP.

Et le meilleur pour la fin, la commande à ne SURTOUT pas lancer.

nmap -A -p- -T5 --script vuln

Je te laisse explorer ce que tu viens de lire et la documentation de nmap et comprendre pourquoi cette commande est dangereuse.

Tu peux aussi tout scripter, dans certains milieux, un scan est réalisé sur plusieurs mois...

Pour finir, certaines imprimantes impriment des pages blanches si elles reçoivent certains paquets TCP.

Je ne te dis pas tout, c’est à toi de chercher aussi, mais si tu ne fais pas attention, tu risques de vider l’imprimante ou la photocopieuse de la salle de réunion du PDG.

Après ça, je t’assure que n’importe quel RSSI prendra une soufflante et fera une enquête sur les logs réseau.

Si tu es en RedTeam, c’est la honte.

Toutes ces options sont chainables, certaines sont compatibles avec d’autres, d’autres non. En cas de doute, documente-toi avec la meilleure commande de nmap.

man nmap

Dans la prochaine newsletter, tu apprendras à mettre en place une communication chiffrée entre deux personnes à l’aide du langage Python.

Tu ne connais pas Python ? LearnPython.

À la semaine prochaine, Neo.

Tu aimerais te former à la cybersécurité pour devenir un hacker éthique ou le Cybersecurity Champion de ton équipe ?

Rejoins ma formation spécialisée en hacking en cliquant ici.

Uniquement 20 places disponibles en prévente pour un démarrage en septembre 2024.